【スプラッシュトップ 中村夏希】テレワークのセキュリティ戦略<第一回>「リモートデスクトップ」「VPN」「クラウド」の3方式を比較!

新型コロナウイルス感染拡大の影響を受け、多くの企業がテレワークにシフトしています。情報システム、総務などのシステム管理の担当者の皆様は、サイバー攻撃や従業員リテラシーの向上といったセキュリティ対策に頭を悩ませていることかと思います。

総務省は今年5月、テレワークセキュリティガイドラインの第5版を発表しました。今回は、ガイドラインでも触れられているテレワーク環境でリモートアクセスを実現する各方式についてメリットやデメリットを比較しながら解説していきます。

テレワークを取り巻く環境の変化

働き方の急激な変化

まずは、働き方を取り巻く環境の変化についてです。新型コロナウイルス感染拡大前は、働き方改革が促進されていたものの「テレワーク」という言葉だけが先行してしまっていたように思います。「出社」を当たり前としていた企業にとってみればテレワークへの移行はハードルが高く、「何から手をつけて良いのか分からない」といった状況だったのではないでしょうか。

2020年は、感染拡大をきっかけにテレワークの導入が進みました。ウィズコロナ時代となり、対面でしか進まないと思っていた業務が「テレワークで完結する」と考える企業が増えました。また、出社そのものに対する再定義や、パフォーマンスを落とさない働き方について改めて考える企業も出てきています。

しかし、急激な変化の中での改革だったため、戸惑いが生まれているという現状もあります。

海外企業が「常に何か変革すべきところを探す」という攻めの傾向を持つのと比較すると、日本企業は「なんとか既存のシステムで業績を上げよ」という守りの傾向がみられるように思います。こうしたことから、変化への対応が後手に回るケースが多いように思います。

セキュリティガイドライン第5版のポイント

テレワークの普及に焦点を当てた改編

テレワークの普及により、一層強化しなければならないのがセキュリティ対策です。企業の目が行き届かない場所で従業員が働くことになるため、情報漏えいなどのリスクが高まります。

テレワークセキュリティガイドライン第5版は、まさにテレワーク環境に焦点を当てて改編がなされました。さらに、感染拡大の中で、いかに感染対策を取りながら、安全に仕事を継続させるかにポイントが置かれています。

管理者と従業員がなすべきこと

さまざまなITサービスがあり、今もなおその数が増え続けています。それに伴い、マルウェア感染リスクも増加。企業のシステム管理者には情報の管理や端末の認証など、あらゆるセキュリティ対策が求められます。

セキュリティ製品やサービスの導入において、注視すべきは「従業員目線の選定」です。

セキュリティ対策は、従業員に強制できるものではありません。あくまで、管理者側が従業員に対して安心感を提供することが重要です。「従業員が扱いやすいサービスか?」、「業務進行に最適な製品か?」をしっかり検討して導入しましょう。

企業のセキュリティポリシーの見直しも大切です。サイバー攻撃などによる情報漏えいやトラブルは、いつどこでどのような形で顕在化するか分かりません。様々な可能性を想定し、先々を読んだセキュリティポリシーを設定すべきでしょう。

当然、セキュリティポリシーは設定しただけでは意味がありません。従業員が守りやすい環境を整えるのも、管理者の役目です。また、従業員はモラルを持って、企業が定めたルールを遵守する心がけが必要になってきます。

テレワークにおけるリモートアクセス3方式

ガイドラインでは7方式を5軸で評価

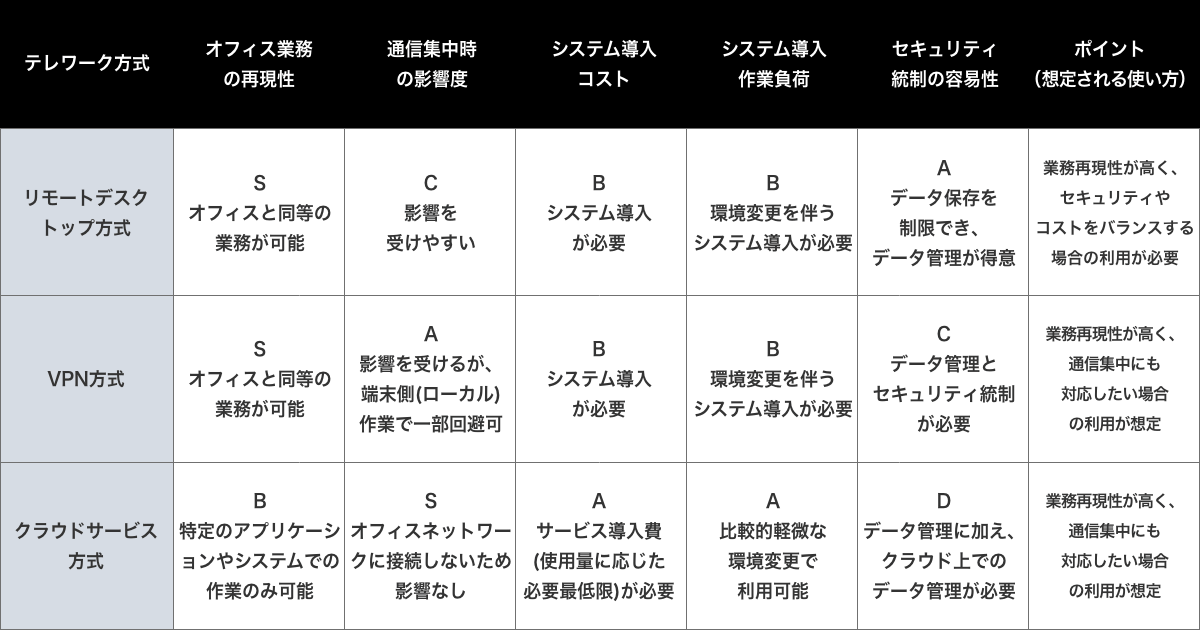

さて、テレワークセキュリティガイドライン第5版では7つのテレワークのリモートアクセス方式を紹介しています。

また、各方式の特性を「オフィス業務の再現性」、「通信集中時の影響度」、「システム導入コスト」、「システム導入作業負荷」、「セキュリティ統制の容易性」という5つの軸で評価付けしています。

その中で、特にバランスが取れているリモートデスクトップ方式、VPN方式、クラウドサービス方式の3つを比較してみましょう。

出典:「テレワークセキュリティ ガイドライン 第5版」(総務省)をもとに作成

リモートデスクトップ方式

リモートデスクトップ方式は、社外にある端末から社内のPCにダイレクトで繋ぐ方式です。オフィスと同じ環境で操作できるため「オフィス業務の再現性」は最高ランクのSとなっています。

社内の端末から転送するのは画面データのみです。社内と同等のセキュリティ環境で作業が可能なため、管理も容易と言えるでしょう。導入や運用コストも比較的安価です。

デメリットとしては、通信集中時の影響を受けやすいことが挙げられます。ガイドラインでも「通信集中時の影響度」はCと評価されており、VPNを組み合わせるなどの対策も必要な場合もあります。

VPN方式

VPN方式はオフィスネットワークに接続するため、安全かつ快適に通信することが可能な方式です。さらに通信が不安定な時間帯はオフラインで対応もできます。「オフィス業務の再現性」は高い方式だといえます。

ところが、セキュリティ面では課題があります。オフィスネットワークに接続できる仕組みなので、テレワーク端末から第三者に社内のネットワークを見られてしまうリスクがあります。また。ポートを開けなくてはいけない点もセキュリティ上のリスクに繋がります。

自宅やカフェなど社外で働く場合の安全を担保しなければなりません。

そのため、テレワーク端末の管理や運用のコストがかかります。また、VPNの導入や環境構築にある程度コストがかかるというデメリットがあります。

クラウドサービス方式

リアルタイムで情報共有が可能で、通信キャパシティの影響を受けないというのがクラウドサービス方式の利点です。

いっぽう、セキュリティ面でのリスクが想定されます。クラウドは社内の安全なネットワークではないため、クラウド上のデータ管理が必要となります。また、例えば機密情報を含むファイルを従業員が意図せず第三者に共有してしまうというリスクもあります。個人のリテラシーやモラルに依存してしまうのが、クラウド方式のデメリットとなります。

リモートデスクトップ「Splashtop」という選択肢

セキュリティと利便性の両立

セキュリティを担保した上で、オフィス業務再現性を実現させることが、テレワーク環境の理想です。

「Splashtop(スプラッシュトップ)」は、高いセキュリティと利便性を兼ね備えており、テレワーク環境構築における選択肢の一つといえます。

セキュリティ面に関しては、リスクのある社外端末にデータを残さないという利点があるため「VPN方式やクラウド方式で社外端末にデータが残ってしまうのを避けたい」と考える管理者から選ばれています。SSL/AES256ビットの暗号化通信で接続し、外部からの攻撃を軽減するだけでなく、認証方法などのセキュリティポリシーをカスタマイズすることも可能です。

また、管理コンソールは操作性と視認性に優れています。感覚的な操作が可能かつ、いつ誰が接続しているかをひと目で確認することができます。

従業員目線で考えてもメリットが多くあります。常時利用している環境と変わりがないため、導入時のトレーニングは不要です。手元にデータが残らないので、万が一端末を紛失してもデータの流出は避けられるでしょう。

テレワークの汎用性拡大

画面転送速度もスプラッシュトップの特長といえます。1秒あたり30フレームを実現しており、特にゲーム業界、アニメ業界などのクリエイティブな職種のユーザーが、ストレスなく作業することができます。

リモートデスクトップ方式のデメリットとして挙げられる「通信集中時の影響度」についても対策しています。世界20以上の拠点にリレーサーバーを用意し、冗⻑性を担保するほか、負荷に応じてサーバーが増減するオートスケーリングにも対応しています。

ハイブリッドな働き方が今後のニューノーマル

現在はウィズコロナの時代ですが、我々はアフターコロナの働き方も考えなくてはなりません。私がお客様から最近よく聞くのは「オンラインとオンサイトの良さを組み合わせたハイブリッドな働き方」です。

そこで最も大事なのは、会社でも自宅やカフェなどのテレワークでも、全て同じ環境や効率性を担保しながら業務ができるようにすることだと思います。

「カフェではセキュリティ面に不安があるから出社しなくてはならない」、「自宅では会社のPCと同じパフォーマンスが発揮できない」といった課題をクリアして“ハイブリッドな働き方”を実現するのが今後のニューノーマルになるのではないでしょうか。

著者プロフィール:中村夏希

スプラッシュトップ株式会社 チャネルセールスマネージャー。

国内法人とUS本社の橋渡しを務める他、ウェビナー等で製品説明・事例紹介・提案を行う。

関連記事